# 本周安全态势综述

OSCS 社区共收录安全漏洞26个,公开漏洞值得关注的是 Cacti存在任意代码执行漏洞(CVE-2022-46169),Node.js 存在操作系统命令注入漏洞(CVE-2022-43548),Apache ManifoldCF <=2.23 存在 LDAP 注入漏洞(CVE-2022-45910),ThinPHP <6.0.14 文件包含漏洞(MPS-2022-67281)。

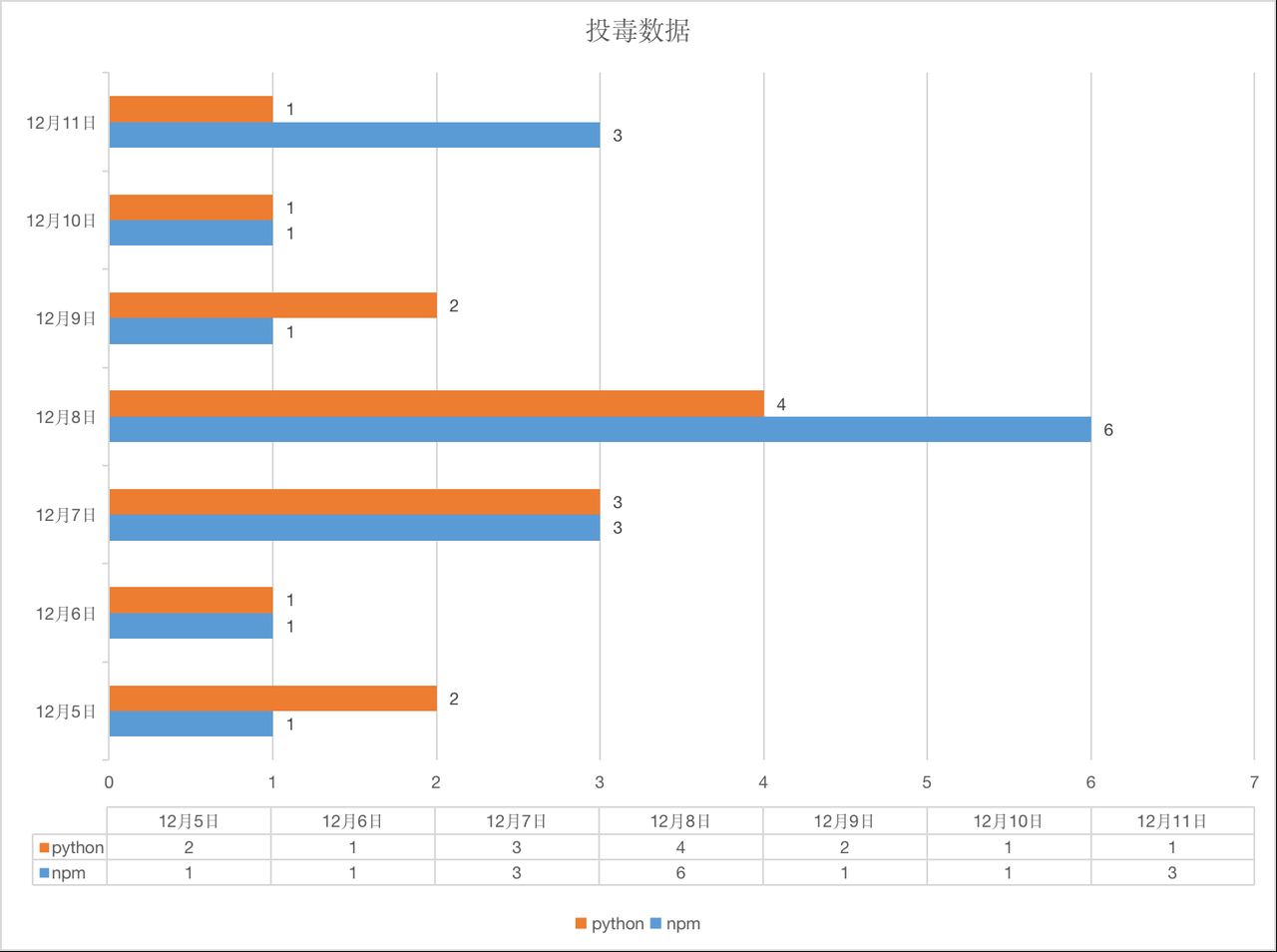

针对 NPM 、PyPI仓库,共监测到 30个不同版本的 NPM 、PyPI投毒组件,投毒组件都在尝试获取主机敏感信息。

# 重要安全漏洞列表

NodeBB <2.6.1 存在命名空间初始化不当漏洞(CVE-2022-46164)

NodeBB 是一个开源的基于 Node.js 的论坛软件。

NodeBB 2.6.1 之前版本中存在命名空间初始化不当漏洞。漏洞源于 socket.io 消息处理模块中初始化的普通对象具有原型(prototype)属性,攻击者可通过构造包含恶意负载( prototype 属性)的消息内容来模拟和接管其它帐户执行恶意操作,并获取系统账户敏感信息。

参考链接:https://www.oscs1024.com/hd/MPS-2022-65557 (opens new window)

simple-git < 3.15.0 存在远程代码执行漏洞(CVE-2022-25912)

simple-git 是一个用于在任何 node.js 应用程序中运行 git 命令的轻量级接口工具包。

由于对 CVE-2022-24066 漏洞的修复不完全,simple-git 3.15.0之前版本中在启用 ext 传输协议时容易受到远程代码执行 (RCE) 的攻击,攻击者可制作构造恶意负载通过 simple-git 的 clone 方法利用此漏洞。

参考链接:https://www.oscs1024.com/hd/MPS-2022-5191 (opens new window)

Cacti存在任意代码执行漏洞(CVE-2022-46169)

Cacti 是一个开源平台,可为用户提供强大且可扩展的操作监控和故障管理框架。

在Cacti受影响版本中,由于$poller_id参数可控且未做过滤处理,导致用户可通过该控制该参数满足poller_item = POLLER_ACTION_SCRIPT_PHP,进而proc_open函数触发,执行任意代码。如果为任何受监控设备选择了特定数据源,未经身份验证的攻击者可在运行 Cacti 的服务器上执行任意代码。

参考链接:https://www.oscs1024.com/hd/MPS-2022-65562 (opens new window)

Node.js 存在操作系统命令注入漏洞(CVE-2022-43548)

Node.js 是一个开源、跨平台的 JavaScript 运行时环境。

由于 CVE-2022-32212 修复不完全,Node.js 的受影响版本中仍存在操作系统命令注入漏洞。漏洞源于发出允许重新绑定攻击的 DBS 请求之前,IsIPAddress 没有正确检查 IP 地址是否无效,导致 Node.js 的 rebinding 保护器允许无效的 IP 地址格式(如:八进制格式)。攻击者可利用此漏洞通过恶意构造八位字节的无效 IP 如(1.09.0.0)绑定到 --inspect 会话中,在浏览器通过 DNS 解析恶意 IP 地址时远程执行恶意代码。

参考链接:https://www.oscs1024.com/hd/MPS-2022-60662 (opens new window)

TensorFlow 存在越界写入漏洞(CVE-2022-41902)

TensorFlow 是一个用于机器学习的开源平台。

受影响版本的 TensorFlow 中由于 MakeGrapplerFunctionItem 函数采用固定大小的输入和输出参数,导致用户的输入大于或等于输出的大小时存在越界写入漏洞,攻击者可利用此漏洞造成程序拒绝服务。

参考链接:https://www.oscs1024.com/hd/MPS-2022-58539 (opens new window)

Apache ManifoldCF <=2.23 存在 LDAP 注入漏洞(CVE-2022-45910)

Apache ManifoldCF 是一个具有多种连接器的多存储库爬虫框架。

Apache ManifoldCF 2.23及之前版本中由于 ActiveDirectoryAuthority.java 类没有对用户的用户名或域字符串进行有效过滤,导致 Apache ManifoldCF 的 ActiveDirectory 和 Sharepoint ActiveDirectory 权限连接器存在 LDAP 注入漏洞。攻击者可在 ManifoldCF 程序进行 LDAP 查询时注入恶意搜索字符进行 LDAP 注入攻击,从而获取对 Apache ManifoldCF 系统目录的未授权访问权限,查看或修改系统目录中的敏感文件信息或造成程序崩溃。

参考链接:https://www.oscs1024.com/hd/MPS-2022-65273 (opens new window)

ThinPHP <6.0.14 文件包含漏洞(MPS-2022-67281)

ThinkPHP 是一套基于PHP的、开源的、轻量级Web应用程序开发框架。

ThinkPHP 受影响版本在开启LoadLangPack多语言中间件功能时,会根据URL参数、请求头、cookie 等位置传入的语言参数进行探测。在其语言切换的代码实现中通过拼接路径include的方式进行多语言切换,导致存在目录穿越、本地文件包含的问题。

当存在其他扩展模块或代码时,攻击者可能进一步利用,如存在pear扩展时,攻击者可以通过包含pearcmd文件,结合传入的参数,执行任意代码。

参考链接:https://www.oscs1024.com/hd/MPS-2022-67281 (opens new window)

# 投毒风险监测

OSCS针对 NPM 、PyPI仓库监测的恶意组件数量如下所示。

本周新发现 30个不同版本的恶意组件:

100%的投毒组件为:获取主机敏感信息(获取了主机的用户名、IP 等敏感信息发送给恶意服务器)。

# 其他资讯

黑客通过 PRoot 隔离文件系统劫持 Linux 设备